IoT セキュリティガイドラインのポイント

~loTデバイスをセキュアに運用するには?

※本記事は、2022年2月16日に開催した当社セミナーのレポートです。

近年ますますIoT の活用が進展する一方で、 IoT デバイスへの攻撃傾向は高まっています。 IoT ならではの環境によるデバイス管理の不徹底などから、デバイスを起点とするインシデントは増加しており、適切なセキュリティ対策が急務となってきています。本記事では、IoT セキュリティの最新動向やガイドラインの方向性などを踏まえ、 IoT デバイスのセキュアな運用に向けて押さえておくべきポイントや、効果的な対策ソリューションを、パートナーのユビキタス AIコーポレーション様の事例も交えてご紹介します。

IoTセキュリティの最新動向

IoT セキュリティのガイドライン

国立研究開発法人情報通信研究機構( サイバーセキュリティ研究所のNICTER プロジェクトでは、大規模サイバー攻撃観測網 ダークネット観測網 を構築し、 2005 年からサイバー攻撃関連通信の観測を継続しており、ここ数年でかなりの攻撃が観測されています。

一般的なサイバー攻撃の対象はPC であると思いがちですが、 Web カメラやルーターなど、 IoT 機器が攻撃の対象となっていることが多く、サイバー攻撃に対するセキュリティが強く求められているということを理解しなければなりません。

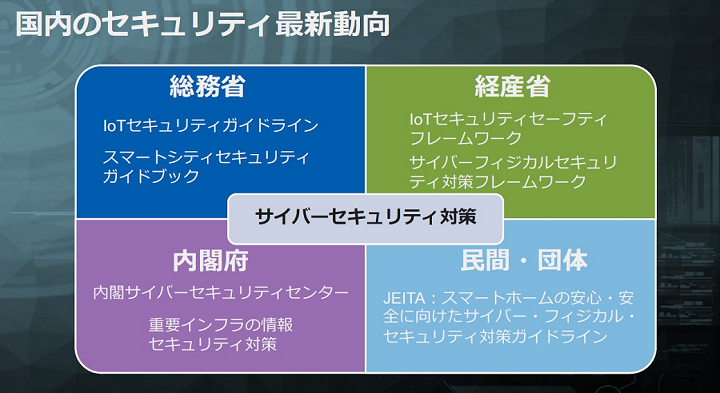

国内では、IoT セキュリティ動向として総務省、経産省、内閣府などの各省庁が次のようなセキュリティガイドラインやフレームワークを提案しています。

これらのガイドラインが共通して望んでいることは、まずネットワークに繋がることでハードウェア・ソフトウェアの観点で「守るべきものを特定」することです。守るべきものが特定できると「物理的なリスク」が見えてきます。そこから繋がることで波及するリスクを想定することです。当然、「過去の事例に学ぶ」ということも大切です。一対一の繋がりだけではなく、個々の機器が「つながることを想定したリスク」も考えなければなりません。

このように、デジタルインシデントが増加する中で、機器のセキュリティ対策が急務となり、官民からも多くのガイドラインが登場し、その認証が求められています。メーカーやユーザーも、 IoT セキュリティ対策への意識が徐々に高まっています。現在、特に注目されているのが制御システムを対象とするセキュリティ国際規格 IEC 62443 です。この規格に準拠することでセキュリティの安全性を担保し、市場に製品をリリースする際の信頼性を獲得できます。セキュアな機器を市場に提供できることは信頼の獲得につながり、今後は製品調達のため必要な要件の一つとなるでしょう。

このことから、重要生活機器連携セキュリティ協議会(CCDS )からは、国内向けに IEC 62443 4 を基準としたガイドラインが誕生し、官公庁でもインシデントの増加を受けてセキュリティへの対応が加速しています。このように、セキュリティ対策のための「複数のリファレンス規格」が策定され「より具体化」されています。

IoTセキュリティの課題とポイント

セキュアな開発・運用に向けた課題とポイント

前述のように複数のリファレンス規格が策定されていますが、「何を重視」して、「どこまでやるのか」を決めなければセキュアな IoT 製品は実現しません。

IoTシステムではサーバーから各クライアントまで、全体含めてセキュリティを考慮しなければセキュア IoT システムとは言えません。そのため IoTシステム全体でセキュリティを考慮した設計が必要です。

クライアント機器として、まず大事なことはハードウェアの選定です。最近は、 Armv8 M に対応したマイコンが多数発売されています。 Armv8 M コアを実装したマイコンの特徴は、 Trust Zone M に対応していることです。セキュアなメモリー空間とノンセキュアなメモリー空間に分けることで取得データを保護することが可能です。対象となるハードウェアアーキテクチャには依存しませんが、秘匿領域を持った最新のセキュア MCU として、セキュアアーキテクチャーである Trust Zone を組み込んだ Armv8 M や、ルネサス社の Trusted Secure IP(TSIP) を実装した独自のチップを強く推奨します。セキュアなMCU の中には ROM と RAM が内蔵されています。このメモリーアドレスは、セキュアな領域とノンセキュアな領域の2つのメモリー空間を持っています。セキュアなメモリー空間はデバッガやアプリケーションから参照することができないため、この空間で扱われるデータは悪意あるソフトウェアによる改ざんから保護されます。

このように、Armv8 M Trust Zone を使ったセキュアな領域と、ノンセキュア領域の使い方によってデータを保護することはできますが、このセキュアMCU を採用したから安全とは言えません。 Root of Trust の構築や、初期データの保護も重要です。これらを考慮した設計を行うことでセキュアな実装に繋がっていきます。

また、セキュアMCU を使用し、設計段階から「セキュアな IoT 機器」を意識して「 Trust Zone をどのように使用するか」、「どのデータを保護するか」を定義することが重要ですが、セキュアブートとセキュアアップデートで動作する「ファームウェアの正常性」を担保することも重要です。

IoT機器の製品寿命は⻑いため、規格も脅威も進化することを前提にして、利用期間を勘案し可能な範囲で進化するためのアップデート機能を考慮していくことが重要です。「セキュアな IoT のガイドライン」を理解した設計・開発・運用が必要だと言えるでしょう。

セキュアなIoT サービス「 Edge Trust 」

TOPPANのID 統合基盤の構築

これまでのセキュリティ対策では、マイコンやプロセッサー、そこに実装されるソフトウェア、ネットワーク、クラウドなど、それぞれが持っているセキュリティ機能を活用してきました。現在では、これらを組み合わせてトータルでセキュリティを実現するための取り組みがなされています。しかしながら、最新のセキュリティに必要とされているセキュア MCU 、ファームウェア、 OTA 、 秘密鍵、電子証明書などは対策されていないことがあります。

最新のIoT エッジデバイスに関わるセキュリティガイドラインに適合するためには、次のようなポイントが重要です。

①後付けのセキュリティは脆弱でリスクが高いことを認識し、 Proactive に設計・開発段階からセキュリティ対応を考慮。

→90% 以上は派生開発と言われている組み込み開発の問題を先送りせず、レガシィの派生開発をやめてセキュリティを前提とした設計が重要です。

②Root of Trust の構築を前提にシステムアーキテクチャをデザインすること。セキュア MCU や、 PKI 、電子証明書等を活用。

→製品の設計が終わると、ツールによる高信頼性の検証に頼ることになります。ソフトウェアとハードウェアを脆弱性検証プログラムで検証することは非常に有効です。

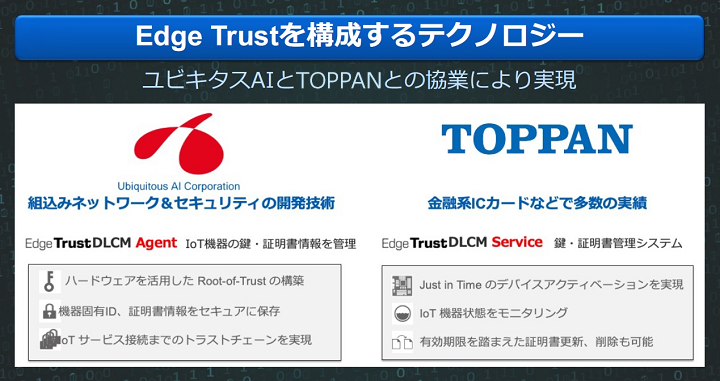

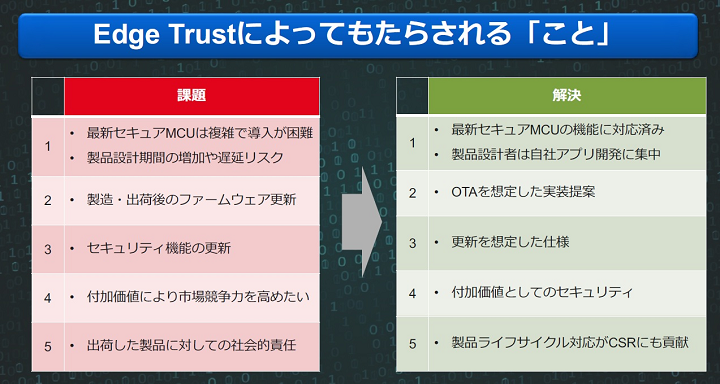

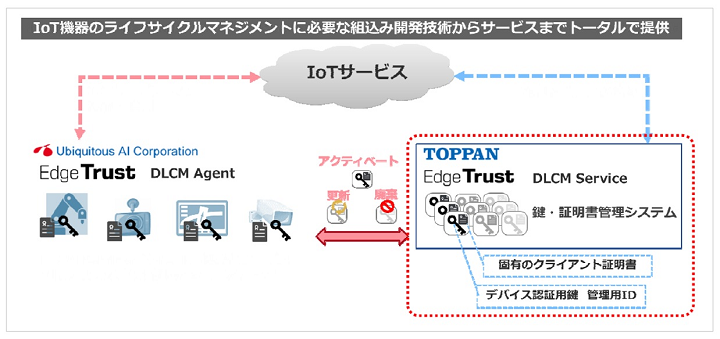

実装におけるさまざまな課題を解決するIoT ソリューションが「 Edge Trust 」です。Edge Trustは、ユビキタス AI とTOPPANとの協業により実現したテクノロジーです。 IoT 機器のライフサイクルマネジメントに必要な組込み開発技術からサービスまでをトータルで提供しています。

Edge Trust の特長

▶セキュアな IoT サービスの効率的かつ長期的な運用をサポート

セキュアハードウェアを活用したIoT 機器のセキュアな実装と鍵・証明書管理システムの連携により、安全かつ効率的な IoT 機器のプロダクトライフサイクルマネジメントが可能です。

▶セキュアなライフサイクルマネジメントに必要な機能をワンストップで提供

IoT機器のセキュアな実装、量産時の機器へのファームウェア書き込みサービス、クライアント証明書の発行・管理と認証局の運用をワンストップで提供します。また、製造時の脆弱性検証や、運用後に発生した異常の早期発見と復旧を支援するデバイスの Health Check サービスなどの付帯サービスを提供します。

▶エコシステムフレームワークによる IoT セキュリティの実現

TOPPANをはじめ、パートナー企業との連携によるエコシステムフレームワークで、充実したメニューと顧客サポート体制を実現しています。複雑で難解なIoT 機器のセキュリティ機能実装とデバイスマネジメントシステムを提供し、 IoT 機器の企画・製造から出荷、稼働、廃棄といった、ライフサイクルを通じて発生する運用、手続き、処理における秘匿情報の効率的な管理を実現します。これにより、セキュアな IoT サービスを実現します。

Edge Trust アプリケーション例

▶スマートメーター

・機器のライフサイクル管理・監視(数年ごとの⼊れ替えに対応)

・違法な、なりすましや情報の改ざんを防⽌

▶メディカル・ヘルスケア製品

・マルウェア侵⼊などによる異常動作を回避

・遠隔医療における機器接続時の個⼈情報保護や医療従事者側での機器のライフサイクル管理が可能

▶スマート家電・スマートロック

・エンドユーザーが購入後にアクティベーションをするとセキュアなライフサイクル管理がスタート

・脆弱性などが発覚するとサービス側からアラートや動作停⽌、または対策プログラムの更新を指⽰

・廃棄ステータス製品の不正な再利⽤を防⽌

| 【登壇者】 株式会社ユビキタスAIコーポレーション エンベデッドプラットフォーム事業部 副事業部長 小島 茂(こじま しげる)様 |

セキュアアクティベートサービスのご紹介

金融系IC カードで培ったノウハウを活用

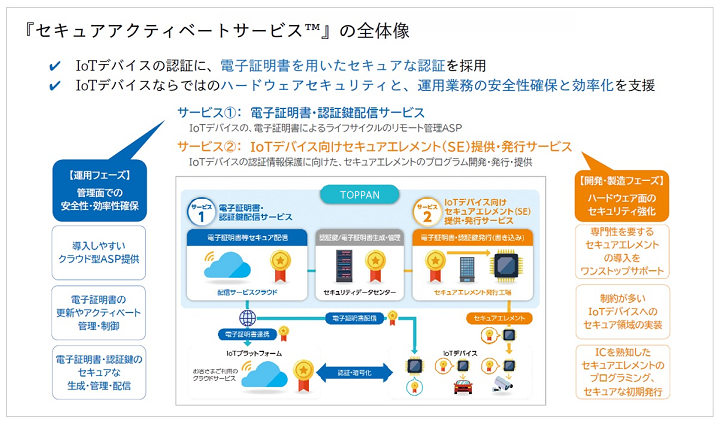

IoTデバイスのセキュリティ対策とライフサイクル管理に資するサービスとして、TOPPANが提供する設計アクティベートサービスについてご紹介します。本サービスは、IoT デバイスの認証に電子証明書を用いたセキュアな認証を採用することを前提に、 IoT デバイスならではのハードウェアセキュリティとその運用業務の安全性確保と効率化を支援するサービスです。全体像は次の図の通りです。

サービス①の電子証明書・認証鍵配信サービスでは、 IoT デバイスのライフサイクルを、電子証明書のアクティベート(有効化)で管理します。これまでデバイス管理者が行っていた膨大な管理作業を、リモートかつ安全・簡便に実施することが可能です。また、 ASP 提供のため、自社システムによる開発・構築・運用に比べコスト削減を実現できます。

サービス②のIoT デバイス向けセキュアエレメント( SE )提供・発行においては、SE の最適仕様・機能の提案 〜 プログラミング設計・開発を行います。認証鍵、電子証明書などの重要データを、セキュリティ性の高い工場で発行し、半導体パッケージにて実施出来る発行機にて、比較的少量や個別発行にも対応します。

TOPPANがサービスを提供する理由・強みとは

TOPPANは、セキュリティ要求の高い金融系IC カード製造・発行・ファームウェア開発の実績・ノウハウを多数保有しております。具体的には、 IC チップの仕様設計から供給、 IC チップが目的の稼働をするためのファームウェアの開発、ファームウェアや電子証明書認証鍵の情報など重要データのセキュアな書き込み(発行)及び、その電子証明書や認証鍵のセキュアな生成や管理といった技術・業務ノウハウは長年 IC 事業で培われたもので他の追従を許さない強みと捉えております。

この、セキュアアクティベートサービス™ の「電子証明書・認証鍵配信サービス」の仕組みを活用したのが、 Edge Trust の「 DLCM Service : 鍵・証明書管理システム」です。

Edge Trustが Trust Zone や Trusted Secure IP などに対応するセキュア MCUを搭載するIoT デバイスを主眼としているのに対し、セキュアアクティベートサービスはセキュア対策が施された IC チップを搭載する IoT デバイスを主眼としており、お客さまの IoT デバイスの環境に応じてより広範な対応ができるラインナップとなっております。

企業としてのセキュリティ対策全般の検討を推進する「経営部門」、自社内及び外販サービスのセキュリティ対策を担当する「情報・プロダクトセキュリティ部門」、 IoT デバイスの開発上でセキュリティを検討する「 IoT 機器、組込みシステム設計・開発部門」といった皆様にとって、セキュアアクティベートサービスがセキュリティ対策の一助となりましたら嬉しく思います。

| 【登壇者】 凸版印刷株式会社 DXデザイン事業部 事業推進センター 藤本 光生(ふじもと みつお) |

お客さまのビジネス変革と持続的な発展をサポートするため、

さまざまなデジタルソリューションを提供しています。

下記画像をクリックし、その他のソリューションもご覧ください。

2022.02.16